Файл:Public key encryption.svg

Размер этого PNG-превью для исходного SVG-файла: 525 × 513 пкс. Другие разрешения: 246 × 240 пкс | 491 × 480 пкс | 786 × 768 пкс | 1048 × 1024 пкс | 2096 × 2048 пкс.

Исходный файл (SVG-файл, номинально 525 × 513 пкс, размер файла: 20 Кб)

История файла

Нажмите на дату/время, чтобы увидеть версию файла от того времени.

| Дата/время | Миниатюра | Размеры | Участник | Примечание | |

|---|---|---|---|---|---|

| текущий | 11:29, 2 августа 2018 |  | 525 × 513 (20 Кб) | FlippyFlink | Aligned name Bob and Alice with (portable) Inkscape editor. |

| 08:36, 7 июля 2017 |  | 525 × 513 (20 Кб) | Winstonlee | Reverted to version as of 21:11, 21 August 2006 (UTC) | |

| 06:04, 6 июля 2017 |  | 525 × 513 (20 Кб) | Winstonlee | Typically Alice wants to send message to Bob using Bob's public key, instead of the reverse. | |

| 21:11, 21 августа 2006 |  | 525 × 513 (20 Кб) | Davidgothberg | Improved image. | |

| 19:02, 21 августа 2006 |  | 544 × 513 (20 Кб) | Davidgothberg | Improved image. | |

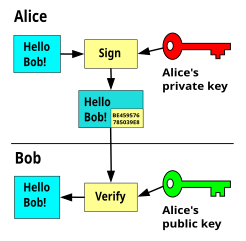

| 07:42, 7 августа 2006 |  | 530 × 400 (15 Кб) | Davidgothberg | Public-key cryptography / asymmetric cryptography, encryption. A message that is encrypted with the public key can only be decrypted with the secret key. The public key can NOT decrypt the message. This means any one can send encrypted messages to the ow |

Использование файла

Следующая страница использует этот файл:

Глобальное использование файла

Данный файл используется в следующих вики:

- Использование в ar.wikipedia.org

- Использование в bn.wikipedia.org

- Использование в ca.wikipedia.org

- Использование в de.wikipedia.org

- Использование в en.wikipedia.org

- Использование в en.wikibooks.org

- Cryptography/A Basic Public Key Example

- A-level Computing 2009/AQA/Problem Solving, Programming, Operating Systems, Databases and Networking/Communication and Networking/Internet Security

- User:Zacchaeusluke/sandbox

- A-level Computing/AQA/Problem Solving, Programming, Operating Systems, Databases and Networking/Communication and Networking/Internet Security

- A-level Computing/AQA/Paper 2/Fundamentals of communication and networking/Internet security

- Cryptography/Print version

- Использование в fr.wikibooks.org

- Использование в hy.wikipedia.org

- Использование в id.wikipedia.org

- Использование в it.wikipedia.org

- Использование в ja.wikipedia.org

- Использование в ka.wikipedia.org

- Использование в ko.wikipedia.org

- Использование в mg.wikipedia.org

- Использование в ml.wikipedia.org

- Использование в or.wikipedia.org

- Использование в pt.wikipedia.org

- Использование в simple.wikipedia.org

- Использование в th.wikipedia.org

- Использование в tl.wikipedia.org

- Использование в www.wikidata.org

- Использование в zh-yue.wikipedia.org